英國(guó)網(wǎng)絡(luò)安全公司 Pen Test Partners,剛剛曝光了在六個(gè)家用電動(dòng)汽車(chē)充電品牌、以及一個(gè)大型公共 EV 充電網(wǎng)絡(luò) API 中的幾個(gè)安全漏洞。隨著 IoT 即將在人們的家庭與車(chē)輛中無(wú)處不在,本次調(diào)查給出了物聯(lián)網(wǎng)設(shè)備監(jiān)管不力的最新實(shí)例,且涉及 Project EV、Wallbox、EVBox、EO Charging 的 EO Hub / EO mini pro 2、Rolec、以及 Hypervolt 這個(gè)六個(gè)不同的 EV 充電品牌。

問(wèn)題還涉及 Chargepoint 公共充電網(wǎng)絡(luò)的 API(資料圖 via Mitsubishi)

安全研究人員 Vangelis Stykas 指出,這些漏洞或允許黑客劫持用戶(hù)賬戶(hù)、阻礙充電、甚至將其中一款充電器編程入侵用戶(hù)家庭網(wǎng)絡(luò)的“后門(mén)”。

若公共充電網(wǎng)絡(luò)遭到黑客攻擊,還可能導(dǎo)致電費(fèi)竊取、以及通過(guò)開(kāi)啟 / 關(guān)閉充電器而造成電網(wǎng)波動(dòng)。

舉個(gè)例子,一款 Wallbox 充電器使用了基于樹(shù)莓派的計(jì)算模塊。得益于較低的成本,它常被業(yè)余愛(ài)好者和程序員所使用。

然而 Pen Test Partners 創(chuàng)始人 Ken Munro 警告稱(chēng):

這個(gè)偉大的愛(ài)好者兼教育計(jì)算平臺(tái),其實(shí)并不適合商業(yè)應(yīng)用,因?yàn)樗狈λ^的‘安全加載引導(dǎo)程序’。

這意味著任何能夠物理接觸到用戶(hù)家庭外部充電器硬件的攻擊者,都可利用這個(gè)跳板來(lái)打開(kāi)它、并竊取用戶(hù)的 Wi-Fi 憑據(jù)。

盡管概率相對(duì)較低,但他還是認(rèn)為充電器供應(yīng)商不該如此草率地讓用戶(hù)面臨額外的風(fēng)險(xiǎn)。

而且相關(guān)操作對(duì)黑客來(lái)說(shuō)實(shí)在太簡(jiǎn)單了,我甚至可以在五分鐘內(nèi)教會(huì)你該怎么做。

充電器中的樹(shù)莓派硬件

該公司上周發(fā)布的報(bào)告,還涉及由 EVRoaming 基金會(huì)維護(hù)與管理的、與開(kāi)放式充電接口等新興協(xié)議相關(guān)的漏洞。

該協(xié)議旨在用戶(hù)能夠在不同充電網(wǎng)絡(luò)之間實(shí)現(xiàn)無(wú)縫充電連接,而 Munro 也將之比作 EV 充電領(lǐng)域的“運(yùn)營(yíng)商之間的漫游”。

目前 OCPI 尚未被廣泛使用,但若不加以解決,相關(guān)問(wèn)題遲早會(huì)導(dǎo)致一個(gè)平臺(tái)中的漏洞被擴(kuò)散到另一平臺(tái)。

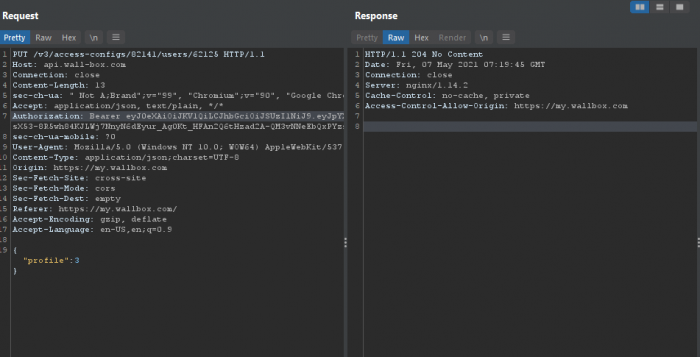

Pen Test Partners 補(bǔ)充道:Wallbox 在其 API 中有兩個(gè)獨(dú)立的非安全直接對(duì)象調(diào)用,或?qū)е沦~戶(hù)被攻擊者劫持。此外針對(duì) EV 充電站的黑客攻擊,也將造成相當(dāng)惡劣的影響。

由于電網(wǎng)并非為電力消耗的大幅波動(dòng)而設(shè)計(jì),若黑客能夠開(kāi)啟 / 關(guān)閉足夠數(shù)量的直流快速充電器,那無(wú)需耗費(fèi)太多的時(shí)間,就會(huì)讓電網(wǎng)遭遇過(guò)載。

Munro 指出:“我們無(wú)意中制造了一種可讓其他人來(lái)對(duì)付自己的網(wǎng)絡(luò)武器”。